Alors que ces attaques dépendaient auparavant de l'interaction directe des victimes avec les fichiers infectés, une coordination plus étroite entre les groupes de pirates leur permet désormais de surmonter cette faiblesse, en utilisant des appels vidéo recyclés et des usurpations d'identité de Web3 pour tromper les cibles.

Selon les récents rapports de l'entreprise de sécurité numérique Kaspersky, les cybercriminels nord-coréens emploient de nouveaux outils. BlueNoroff APT, une sous-section du Lazarus Group (l'organisation criminelle la plus redoutée basée en Corée du Nord - DPRK), a deux campagnes actives en cours, appelées GhostCall et GhostHire, qui partagent la même infrastructure de gestion.

BlueNoroff, avec ses campagnes " GhostCall " et " GhostHire ", cible les secteurs de la cryptographie et du Web3 avec de faux appels et de fausses offres d'emploi pour voler des millions, selon Kaspersky.

Les "GhostCall" et "GhostHire" de BlueNoroff ciblent la cryptographie et le Web3 avec de faux appels et de fausses offres d'emploi pour voler des millions. Restez en sécurité - apprenez-en plus sur Securelist : https://t.co/cVzvOugqWJ #CyberSecurity #APT #BlueNoroff #SocialEngineering pic.twitter.com/YcbfF4Jj8f

- Kaspersky (@kaspersky) 28 octobre 2025

Nouvelles tactiques et ingénierie sociale améliorée

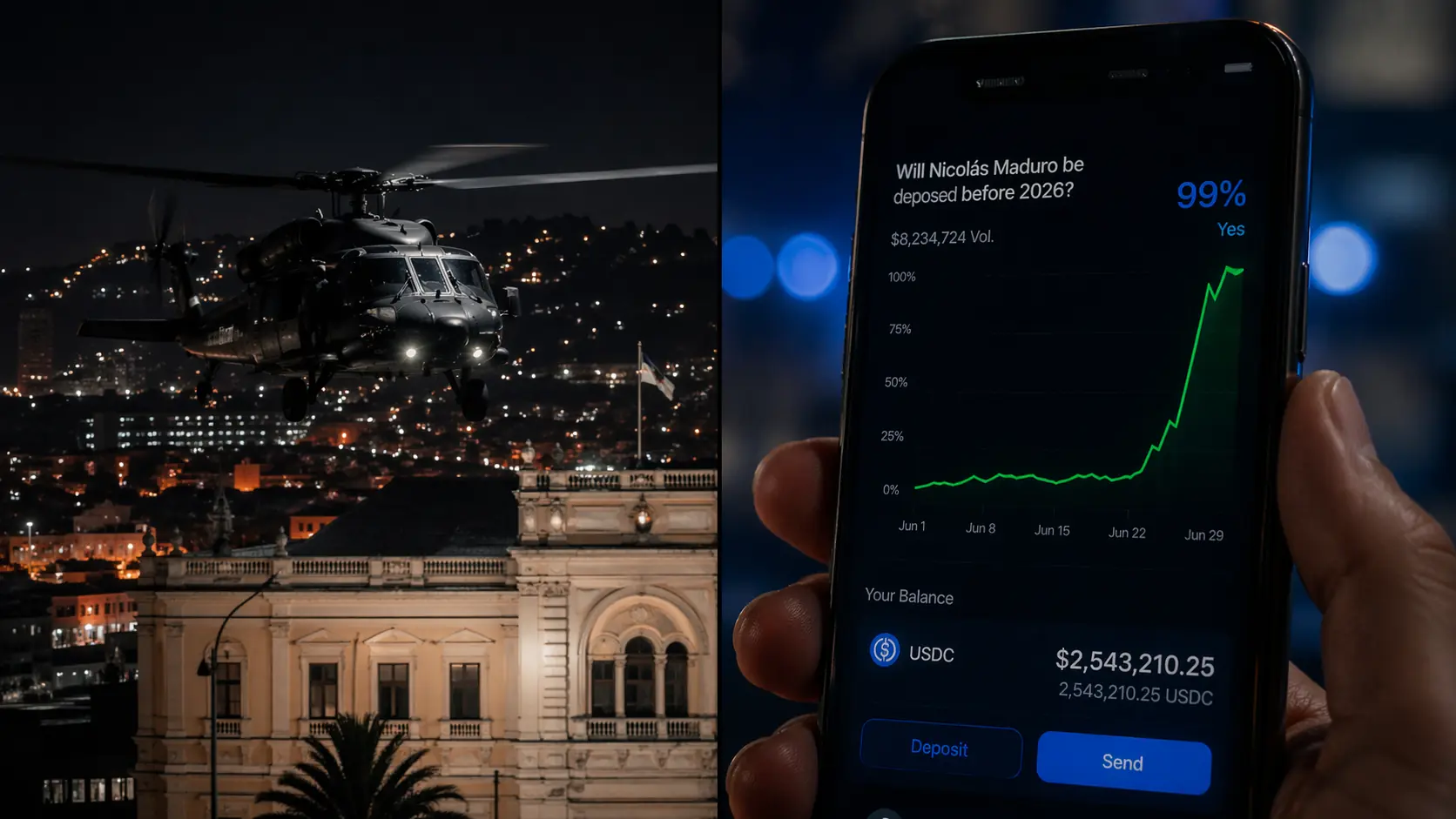

Dans la campagne GhostCall, ces pirates nord-coréens ciblent les cadres de Web3, se présentant comme des investisseurs potentiels. GhostHire, quant à lui, attire les ingénieurs blockchain avec des offres d'emploi alléchantes.

Les deux tactiques sont utilisées depuis au moins le mois dernier, mais la menace augmente. Quelle que soit la cible, l'arnaque est la même : l'objectif est de pousser la victime à télécharger un logiciel malveillant, qu'il s'agisse d'un faux "défi de codage" ou d'un clone de Zoom ou de Microsoft Teams.

Une fois que la victime interagit avec cette plateforme compromise, les pirates peuvent pénétrer dans ses systèmes.

Kaspersky a noté un certain nombre d'améliorations marginales, comme le fait de se concentrer sur les systèmes d'exploitation privilégiés par les développeurs de crypto-monnaies. Cependant, la vulnérabilité commune de ces systèmes a toujours été la nécessité pour la victime d'interagir avec un logiciel suspect, ce qui a nui au taux de réussite des escroqueries précédentes.

Pour surmonter ce problème critique, les pirates ont trouvé un nouveau moyen de recycler les occasions manquées en améliorant l'ingénierie sociale. En plus du contenu généré par l'intelligence artificielle (IA), ils peuvent également utiliser des comptes piratés de vrais entrepreneurs ou des extraits d'appels vidéo réels pour rendre leurs escroqueries crédibles.